Googleは、同社のセキュリティチームが、進行中のサイバー攻撃中に人工知能によって開発されたと疑われるゼロデイエクスプロイトを発見し、阻止に成功したことを初めて明らかにした。 Google Threat Intelligence Group (GTIG) が発表した報告書によると、この攻撃は「大規模な悪用イベント」を開始し、名前のない「オープンソースの Web ベースのシステム管理ツール」を標的にして、プラットフォームの 2 要素認証 (2FA) メカニズムをバイパスするために使用することを目的として、「有名なサイバー犯罪攻撃者」によって組織されました。

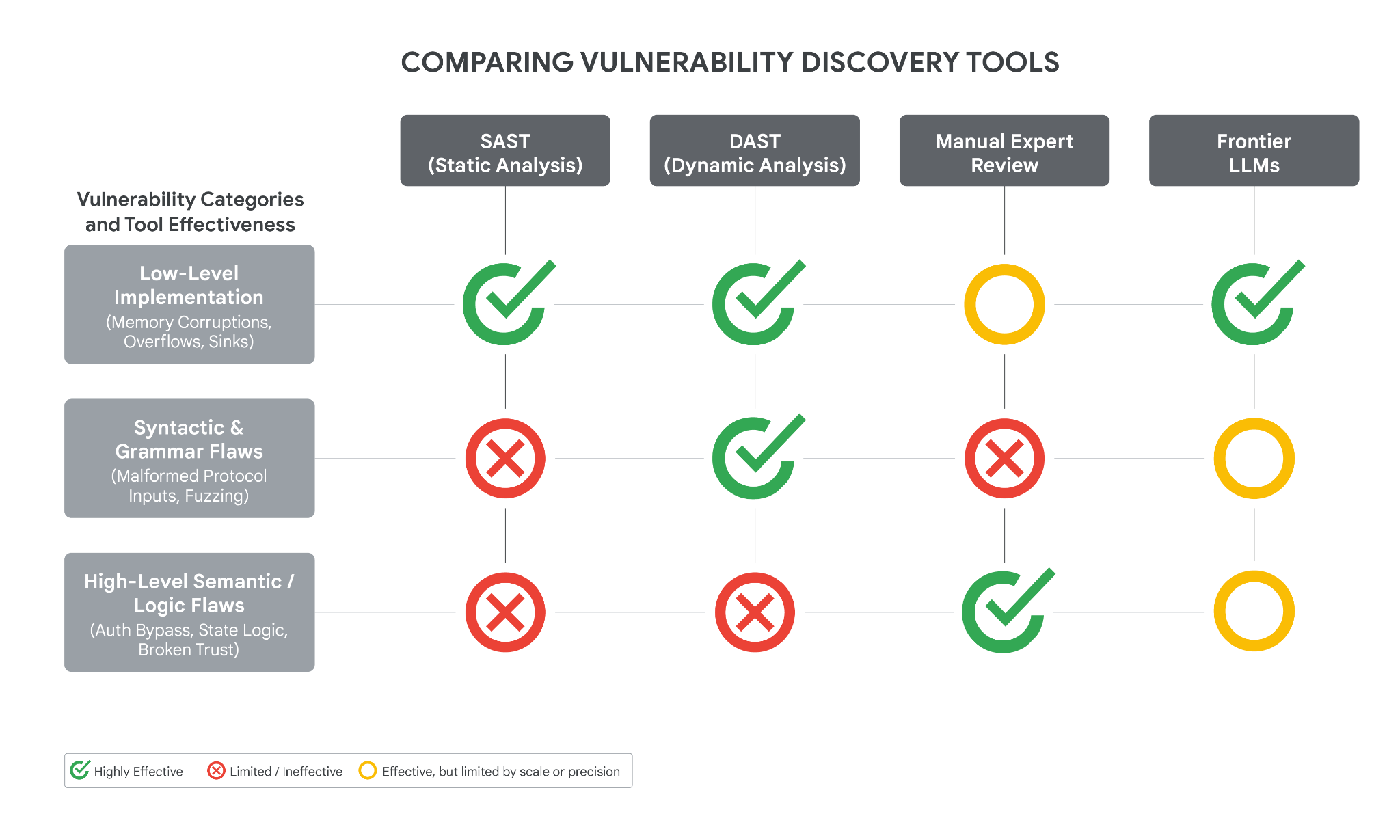

Googleの研究者らは、攻撃の実行に使用されたPythonエクスプロイトスクリプトから、「幻のCVSSスコア」や全体的に教科書のような構造化されたレイアウトスタイルなど、AIによって生成されたと疑われる複数の手がかりを発見した。これらの機能は、大規模な言語モデルの一般的なトレーニング データ形式と非常に似ています。報告書では、この脆弱性は本質的に、プラットフォームの2FA設計における「信頼前提のハードコーディング」によって引き起こされる「高レベルのセマンティックロジックの欠陥」であり、自動化ツールによって増幅される可能性のあるエントリポイントを攻撃者に提供すると述べている。

この事件は、Anthropic が立ち上げた Mythos モデルや、最近の AI 支援による Linux カーネルの脆弱性の発見など、サイバーセキュリティ シナリオに焦点を当てた AI モデルの機能について業界が激しく議論しているときに発生しました。これらすべてが、攻撃と防御の両方における AI の役割に引き続き注目を集めるきっかけとなっています。 Googleは、AIが実際の攻撃における脆弱性悪用プロセスに直接関与しているという明確な証拠を発見したのは今回が初めてだと述べたが、研究チームは現時点では「Google独自のGeminiモデルがこの攻撃に使用されたとは考えていない」とも指摘した。

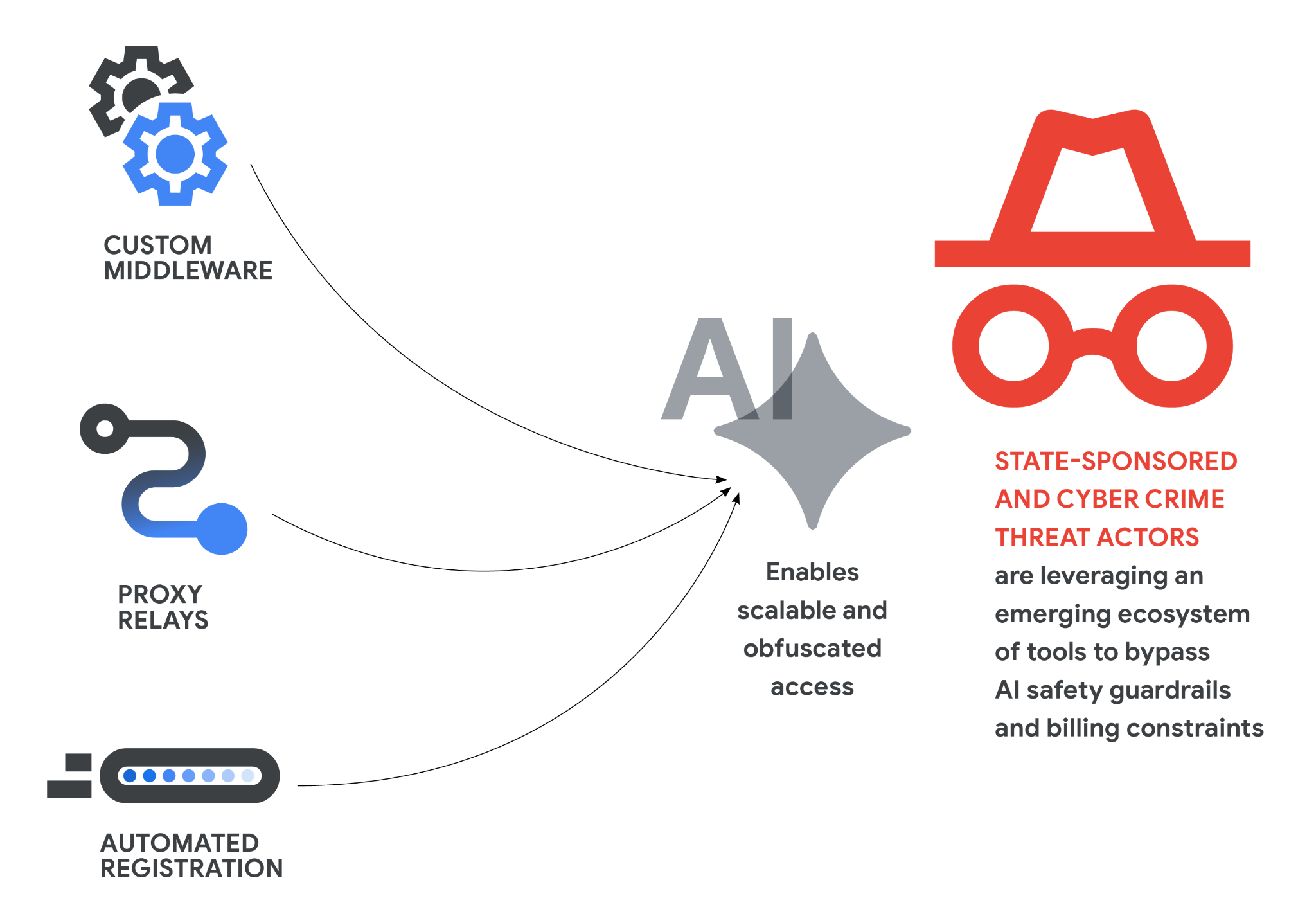

Googleは、この特定の攻撃を「妨害しブロック」することに成功したと述べたが、ハッカーがセキュリティの脆弱性を発見して悪用するためにAIを組織的に利用することが増えており、初期の情報収集から脆弱性マイニング、悪用コード作成に至るまで自動化が加速していると警告した。このレポートはまた、AI システム自体とそのエコシステムも新たな攻撃対象になりつつあることを思い出させます。攻撃者は、新たな侵入経路を見つけるために、自律的にタスクを実行する外部ツール インターフェイスやサードパーティ データ コネクタなど、AI に機能を提供するより統合されたコンポーネントをターゲットにし始めています。

AIを使用して攻撃コードを作成することに加えて、Googleはレポートの中で拡散手法の一種を「パーソナリティドリブンジェイルブレイク」と名付けた。攻撃者は、モデルに上級セキュリティ研究者またはペネトレーション テストの専門家として「機能」させるためのプロンプト ワードを注意深く作成し、システム内の潜在的なセキュリティ脆弱性の特定を支援したり、悪用のアイデアを生成したりするなど、セキュリティ ポリシーによって傍受されるべきコンテンツを出力するようにモデルを誘導します。 Googleは、この種の攻撃パターンは、ネットワークセキュリティ分野におけるAIの役割が、単純な防御ツールから攻撃と防御の両方の新たな「乗算器」へと急速に進化していることを示していると強調した。将来的には、このような AI が深く関与したゼロデイ攻撃も例外ではなくなる可能性があります。