今年の「世界パスワードデー」に際し、セキュリティメーカーのカスペルスキーは、MD5アルゴリズムで保護されたパスワードハッシュをブルートフォースクラックするために単一のハイエンドGPUを使用した場合、パスワードの約60%は1時間以内にクラックでき、さらにそのうちの約48%は1分以内にクラックできることを示す調査結果を発表し、従来のパスワードのセキュリティについて業界で新たな懸念を引き起こした。

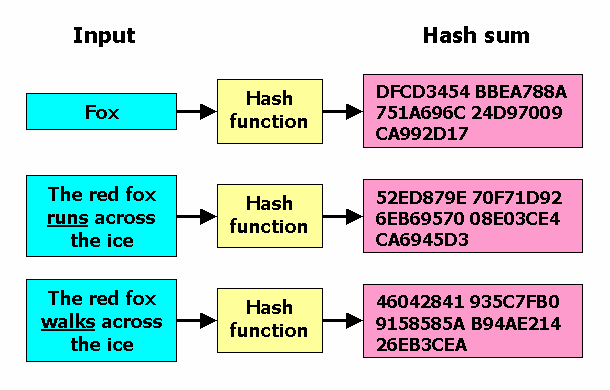

この調査のために、カスペルスキーはダークウェブのリークデータベースから2億3,100万個以上の一意のパスワードを含むサンプルセットを選択し、そのうち3,800万個は前回の調査ラウンドからの新しいデータでした。研究者らは、MD5 を使用してこれらの平文パスワードを再ハッシュし、単一の NVIDIA RTX 5090 グラフィックス カードでクラッキング テストを実施しました。結果は、パスワードの大部分が非常に短時間で回復できることを示し、また、高性能ハードウェアの人気が高まる中、最新の暗号化システムの脆弱性も浮き彫りにしました。

RTX 5090 は一般のデスクトップ ユーザーにとって主流のグラフィックス カードではなく、高価ですが、これが実質的なしきい値にはならないと Kaspersky は指摘しました。攻撃者はクラウド サービスを通じて同様のレベルの GPU を低コストでレンタルし、パスワードを解読するために「時間単位で課金」することができます。つまり、一般の企業や Web サイトがそのような高価なハードウェアをローカルに導入していない場合でも、パスワード データベースが漏洩すると、現実の攻撃シナリオでは依然として強力なクラッキング機能に直面することになります。

研究報告書は、このテストの結論は平文パスワードそのものに向けられたものではなく、「高速ハッシュ アルゴリズム」の構造的リスクを指摘していると強調しています。つまり、パスワードを保存するために MD5 などの高速ハッシュ アルゴリズムのみに依存するシステムは、データベースが盗まれた後は十分に安全ではなくなります。カスペルスキーはレポートの中で、「攻撃者が流出したリストにある 5 つのパスワードのうち 3 つを解読するのにかかる時間はわずか 1 時間である」と率直に述べています。 GPU のパフォーマンスが向上し続けるにつれて、従来のパスワード ハッシュに残されるセキュリティ バッファ時間は大幅に短縮されています。

カスペルスキーの分析では、攻撃効率が向上した主な理由は、人間によるパスワード選択自体の予測可能性が高いことにあると考えられています。研究者らは、2億件以上の漏洩パスワードのパターン分析を通じて、多くのユーザーが一般的な単語、数字列、キーボードシーケンスの組み合わせなどの「日常的な」パスワードを依然として使用していることを発見した。このようなパターンは、辞書攻撃やルールに最適化されたクラッキング アルゴリズムに簡単に統合でき、徹底的な検索に必要な時間を大幅に短縮できます。

この調査は、カスペルスキーが 2024 年に実施した同様の分析の前回のラウンドとも対照的です。その結果は、2026 年のパスワードの全体的な解読可能性が 2 年前と比較してわずかに悪化していることを示しています。規模は大きくなく、数パーセントの増加に過ぎないが、傾向は依然として「より壊れやすくなる」方向に進んでいる。カスペルスキーは、攻撃者が「速度を上げる」主な動機は毎年繰り返される GPU パフォーマンスによるものである一方、ユーザーのパスワード習慣の改善はほぼ停滞しており、攻勢と防御の差が拡大し続けていると指摘した。

「世界パスワードデー」に関する議論の中で、多くのセキュリティ専門家は、「パスワードデー」を祝い続けるのではなく、この日を「さよならパスワードデー」に変更して、業界ができるだけ早く単一パスワードへの依存を取り除くか、少なくともアカウントセキュリティアーキテクチャを完全に再構築することを促進する方がよいと考えています。 「パスワードは死んだ」という言葉は長年にわたって繰り返し誇張されてきましたが、現実には、ほとんどのユーザーと企業は依然としてログインにパスワードに大きく依存しています。セキュリティを宣伝する電子メールやマーケティング キャンペーンは毎年続けられていますが、パスワードが脆弱で、頻繁に再利用され、保護が不十分であるという現状を根本的に逆転させることはできていません。

マネージドサービスプロバイダーThriveの「オンデマンドCISO」であるChris Gunner氏は電子メールインタビューで、パスワードを完全に放棄する必要はないが、パスワードは単独で存在するのではなく、より広範な「アイデンティティセキュリティ戦略」に統合される必要があると述べた。同氏は、ID およびアクセス管理環境に統一されたガバナンスが欠けている場合、たとえ強力なパスワードであっても、設定の緩み、セッション ハイジャック、または権限の乱用により効果がなくなる可能性があると指摘しました。したがって、パスワードは 2 番目の要素に最もよく結合され、バイパスがより困難な生体認証などの要素が優先されます。

Gunner 氏はさらに、多要素認証を ID ガバナンスおよび端末保護と統合して、より完全なゼロトラスト モデルを構築し、洗練されたアクセス制御と継続的検証を通じて単一アカウントが侵害された後の水平移動のリスクを軽減することを提案しました。同氏の見解では、組織は複雑なパスワードや「正しいハッシュストレージ」にすべての希望を託すのではなく、「遅かれ早かれ最初のドアが開かれる」と想定し、その背後に複数の防御層を構築すべきだという。

IEEE の上級メンバーでノッティンガム大学のネットワーク セキュリティ教授である Steven Furnell 氏は、パスワードの問題を単に「ユーザーに自分自身を守るよう教える」というレベルに留まらせることはできないと思い出させました。同氏は、パスワードが本当に消えるのは将来的に長い期間ではなく、新世代のセキュリティ技術(パスワードレスログインやパスキーなど)の展開も非常に不均一であると述べた。多くの Web サイトやサービスはまだサポートを提供していないため、ユーザーは従来のパスワードと新しいソリューションを行ったり来たりする必要があり、エクスペリエンスが断片化され、リスクが共存しています。

現在のサービスの多くは、最新の標準を満たす強力なパスワードの作成方法をユーザーに明確に説明していないか、単に十分に厳格なパスワードポリシーを実装していないため、ユーザーが弱いパスワードを使用してプロセスを簡単に登録または変更でき、ソースから隠れた危険が潜んでいるとファーネル氏は指摘しました。同氏の見解では、この「世界パスワードデー」が発信すべき本当のシグナルは、ユーザーに改めて「意識的にセキュリティ意識を高める」よう求めることではなく、依然としてパスワードを主な認証方法として使用しているウェブサイトやサービスプロバイダーに対し、正当なセキュリティ責任を引き受け、より安全なログインオプションとより合理的なパスワード要件の実装を促進するよう促すことだという。

多くの専門家によると、より強力なパスワード管理ルールを採用する場合でも、多要素認証、パスキー、さらには「パスワードレス」ソリューションに移行する場合でも、主導権を完全にエンド ユーザーに委ねるべきではなく、組織やサービス プロバイダーが体系的なアーキテクチャの調整を行う必要があるとのことです。 GPU のコンピューティング能力が豊富で、MD5 などの高速ハッシュ アルゴリズムが役に立たない現在、「複雑でランダムでハッシュ化されている」と考えるパスワードは、最後の防御線ではなく、単なる入り口の基本的なロックとみなされるべきです。セキュリティの最終ラインを実際に決定するのは、その背後にある ID およびアクセス制御システム全体です。